Выбраковка жестких дисков как способ избежать потери данных

Новые технологии как новая обувь: требуют себя обкатать, "разносить". Особенно хорошо это проявляется в случае с системами хранения данных, в частности, с жесткими дисками. HDD — тот компонент системы, с которым я во все времена общался на "Вы". Когда существующие объемы дисковых хранилищ переставали удовлетворять мои потребности, я не спешил приобретать новые, топовые, максимально вместительные диски, а следовал правилу "шаг назад — два вперед". В основе этого принципа лежит учеба на чужих ошибках.

Когда-то жесткий диск объемом 80 Гбайт считался очень большим. Высокого качества DVD-рипы редко занимали объем больше 700 Мбайт, а значит 80-Гбайтного диска хватило бы на сотню таких рипов. Потом технологии изготовления HDD резко пошли вперед. Появились диски на 160 Гбайт, чуть погодя на 250, еще чуть позже — на 320. За ними 400, 500, 750, 1 Тб, 1.5 Тб, 2 Тб… И все это в крошечный промежуток времени, всего 2-3 года. Однако технология хранения данных принципиально не менялась, росла лишь плотность записи (байт на кв. мм). И чем она была выше, тем менее надежным и отказоустойчивым становился жесткий диск.

Я поясню. Возьмите тетрадный лист и карандаш, впишите в одну строчку текст, где высота прописных букв будет равна высоте клеточки. Теперь попробуйте прочитать этот текст.

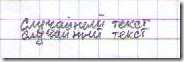

Теперь впишите в одну строку текст с высотой в половину клеточки в 2 ряда. Чтение уже затруднительно.

Впишите текст в треть клеточки в 3 ряда. Прочесть становится очень сложно.

Технологии записи данных на жесткий диск развиваются примерно по тому же сценарию. Да, меняется не только размер ячейки для записи, но и величина головки чтения/записи (в моем примере можно было бы поострее заточить карандаш). Да, контроллеры снабжаются механизмами резервирования, буферизации и коррекции ошибок. Но, в целом, технология все равно строится из попыток записать в одну строчку уменьшенным шрифтом больше информации.

Поэтому 4 года назад нужду в 160-Гбайтном увеличении дискового пространства я решал покупкой 2 HDD на 80 Гбайт. Когда топами стали 250, я перешел на 160-Гбайтники. За время смены "объемопоколений" жестких дисков собиралась статистика отказов старших моделей, технологии обкатывались, и каждый вендор успевал менять/добавлять линейку дисков. Скажем, серию AS у Seagate дополнила сперва серия ES, а к ней позже добавилась еще и ES.2. Стоит ли говорить, что моим первым 250-Гбайтным диском стал ES, когда уже вовсю продавались AS’ы на 500 Гбайт?…

Отсюда результат: меня не тронула повальная смертность в конце 90-х — начале 2000-х винчестеров Fujitsu (которые в то время были очень популярны за счет дешевизны и доступности), я только слышал об эпидемии отказов IBM DTLA, меня не накрыли ужасы кривой прошивки Seagate’ов годовалой давности, хотя их у меня в эксплуатации… хм, пара сотен.

Есть и еще одно правило, соблюдение которого помогает мне обеспечить сохранность данных: не доверять жестким дискам, находящимся в эксплуатации менее 6 месяцев, важную информацию. Буквально это значит следующее. Сейчас на рынке распространены HDD объемом 2 Тбайт. Помня о правиле #1, я покупаю только 1-Гбайтные диски. Однако, едва их купив, я не бросаюсь сломя голову переносить на них слепок из моих важнейших данных, а ставлю в систему в качестве временных хранилищ и обязательно под высокой нагрузкой. Если жесткий диск выдержал 6 месяцев активной эксплуатации, то он может быть переведен в разряд надежных и ему можно доверить что-то действительно важное. Кстати говоря, по статистике, которую собирает Google в своих датацентрах, наибольшее число отказов приходится именно на новые, 1-3-месячные жесткие диски.

Таким образом осуществляется выбраковка по двум критериям:

1) статистические данные об отказах данных модели/линейки/ряда определенного вендора (которые собираются другими пользователями, купившими новые жесткие диски раньше меня);

2) отсутствие врожденных или приобретенных в ходе транспортировки и/или неправильной эксплуатации дефектов, приводящих к скорому отказу.

Что мы имеем в результате? Лишний редут защиты информации. Он не отменяет прочие правила хранения данных, такие как RAID-массивы, резервное копирование, правильную эксплуатацию, но неплохо дополняет их.