Архив

Анекдоты #3

***

Церковь в какой-то латиноамериканской деревне, воскресная проповедь. Священник: «Братья и сестры, сегодняшнюю проповедь я решил посвятить благочестивой пресвятой Деве Марии. Но чтобы вы осознали полноту ее благочестия, я приведу вам вначале пример. Среди нас есть Лурдес. Лурдес, встань пожалуйста! Вы все знаете ее. Она всегда помогает церкви, бесплатно учит неграмотных детей, содержит питомник для бездомных животных, и все свое свободное время проводит в молитвах Господу нашему. Так вот, по сравнению с пресвятой Девой Марией она просто блядища!»

***

Ползет крокодил по пустыне, хочет пить ужасно. Встречает слона, спрашивает:

— Где бы тут водички найти? Пить хочу до смерти.

Слон отвечает:

— Не знаю, пойду у брата спрошу.

Через некоторое время возвращаются два слона и первый говорит крокодилу:

— Мы тут с братом посоветовались и решили дать тебе пиздюлей…

***

Звонок в церковь. Батюшка снимает трубку:

— Алло.

— Батюшка, это из горкома. У нас тут собрание, а стульев не хватает…

Пришлите несколько.

— Хрен вам стулья! Я в прошлый раз скамейки давал, так вы их все

похабщиной изрисовали!

— Ах, хрен нам стулья? Тогда хрен вам пионеров в церковный хор!

— Ах, хрен нам пионеров в церковный хор? Тогда хрен вам монахов на

субботник!

— Ах, хрен нам монахов на субботник? Тогда хрен вам комсомольцев на крестный ход!

— Ах, хрен нам комсомольцев на крестный ход? Тогда хрен вам монашек в сауну!!

— Ах, хрен нам монашек в сауну?! Ну, знаете, батюшка! За такие слова можно и партбилет на стол положить!

***

Телефонный звонок. Хозяин квартиры снимает трубку. Из трубки голос:

— Алло! Привет, рогоносец! Позови жену.

Хозяин кидает трубку и устраивает скандал жене. Та отбивается, — мол, «ошиблись номером», «я тебе не изменяла!» и т. д. Ладно, исчерпали конфликт.

На следующий день снова звонок:

— Алло! Ну, привет, рогоносец! Так ты еще и ябеда!

***

Мужик в пустыне нашел лампу, потер ее, а оттуда джин вылетает и говорит:

— Ну загадывай свои желания.

Мужик ни секунды не задумываясь:

— Домой хочу!

Джин:

— Ну пошли.

Прошли минут 15, мужик останавливается и говорит:

— Джин, ты наверное меня не совсем понял, я хочу быстрее домой!

Джин:

— Блин, ну побежали!

***

Долгий звонок в дверь. Хозяин:

— Кто?

— Слышь мужик, у тебя перфоратора нет?

— Какой перфоратор?! Я — художник! У меня только карандаши, кисточки…

— Значит нет?

— Нет.

— Ну ладно, давай кисточку…

***

iPhone Tips & Tricks: точка и пробел в 2 нажатия

Набирая текст (SMS, заметки и пр.), не обязательно переключать раскладку клавиатуры на спецсимвольную, чтобы поставить точку. Достаточно выполнить двойное нажатие на пробел. Будут введены точка и пробел. Удобно до безобразия.

Разрешаем входящие пинги на Hyper-V Server 2008

По умолчанию на Hyper-V Server 2008 включен брандмауэр, блокирующий почти все, что можно и что нельзя. Нельзя, например, блокировать входящие пинги, которые являются простейшим и удобнейшим способом сетевой диагностики. Разрешаем их следующей командой:

Выход из сумрака

Как сообщил Рамблер, Microsoft откроет для российских спецслужб исходные коды ряда своих продуктов: Windows 7, Windows Server 2008 R2, SQL Server 2008, Office 2010.

Чудеса…

Кстати: проинтервьюированный радиостанцией «Вести ФМ» президент компании «Интернет и право» Антон Серго продемонстрировал глубокое знание информационных технологий в целом и предметной области в частности, заверив журналистов в том, что Microsoft передаст спецслужбам исходные коды Windows-7 и «Офис 2000» (именно в таком написании, причем Windows в кавычки заключена не была, в то время как Office этого удостоился), назвав при этом Windows 7 «программной платформой, которая сейчас только выходит».

Если бы на вопросы отвечала Людмила Гурченко, я бы еще понял. Но этот…

Ошибка «The update could not be found» при установке роли WSUS в Windows Server 2008 R2

Потихоньку переводя свои серверы на Windows Server 2008, сталкиваюсь с разнообразнейшими проблемами. Последняя возникла при установке на новый сервер роли Windows Software Update Services при действующем сервере WSUS в домене. Установка каждый раз завершалась с ошибкой «The update could not be found».

Решение довольно простое:

1) Удаляем раздел реестра HKLM\Software\Policies\Microsoft\Windows\WindowsUpdate;

2) перезапускаем службу Windows Update.

После этого сразу же можно приступать к установке WSUS, ошибка больше не возникнет.

Анекдоты #2

***

Мать пишет письмо сыну в тюрьму: «Тяжело, сынок, без тебя. Весна на дворе, картошку скоро сажать, а огород вскопать некому.»

Сын пишет ответ: «Мам, огород не копай. Накопаешь такого, что и тебя посадят и мне срок добавят».

Ответ от матери: «Сынок, после твоего письма приехали менты, перелопатили весь огород, ничего не нашли, уехали злые, матерились.»

Сын: «Мам, чем смог — тем помог. Картошку сажай сама».

***

Приходит мужик к сексопатологу на прием.

— Раздевайтесь.

— Трусы снимать?

— Да, конечно.

Доктор долго смотрит-смотрит с разных сторон. А потом и говорит:

— Знаете, вам надо прекратить заниматься онанизмом!

— Да? Но почему, доктор?

— Ну, во-первых, это мешает осмотру…

***

Мужик едет на встречу. Опаздывает, и, как назло, час-пик: все парковочные места заняты. Поднимает лицо к небу и говорит: «Господи, помоги мне найти место для парковки. Я тогда брошу пить и буду каждое воскресенье ходить в церковь!» Вдруг чудесным образом появляется свободное местечко. Мужик снова обращается к небу: «А, всё, не надо. Нашёл!»

***

Перед смертью отец решил разделить наследство между тремя сыновьями.

— Ахуенно, блядь! — сказал четвертый сын.

***

Однажды вечерком Папа Римский решил пройти потайными римскими улочками и подышать летним воздухом. И вот идет он, степенно оглядывает окрестности, как вдруг видит маленького мальчика, курящего сигарету.

— Милый сын мой, — говорит Папа, — не слишком ли ты молод, чтобы курить?

— Да пошел ты, батя, нахуй, — отвечает мальчик.

Папу чуть инфаркт не хватил.

— Ты что, мальчик, — говорит он. — Мне — Великому Понтифику, викарию Христову, главе Католической Церкви, служителю Господа нашего и Пастырю людскому, говоришь — «пошел нахуй»? Да пошел ты сам на хуй!!!

***

GPMC в Windows Server 2003 x64

Для управления групповыми политиками в Windows Server я обычно использую Group Policy Management Console. Когда один из рядовых серверов домена на базе Windows Server 2003 x64 был повышен до DC, я обнаружил, что при попытке выполнить на нем модификацию объекта групповой политики (команда Edit… из контекстного меню GPO) возникает ошибка: «Windows cannot find ‘gpedit.msc’. Make sure you typed the name correctly, and then try again. To search for a file, click the Start button, and then click Search.» При этом модификация GPO остается возможной, но строго через запуск MMC и добавлении в нее оснастки Group Policy Object Editor. Естественно, это неудобно, и лишает GPMC всей ее прелести.

Перейдем к решению. Фактически, в 64-битной Windows все оснастки управления (*.msc) подразделяются на 32- и 64-битные версии, и размещаются в разных каталогах: 32-битные в %windir%\system32, 64-битные — в %windir%\syswow64. Вышеописанная ошибка возникает из-за того, что в директории syswow64 отсутствует оснастка gpedit.msc. Для того, чтобы эта проблема решилась, достаточно выполнить следующую команду:

Ее успешное выполнение будет озвучено так:

После этого ошибка возникать не будет.

Управление Active Directory #2: создание учетных записей пользователей из шаблона

Опытные системные администраторы в своей работе придерживаются правила максимально автоматизировать все процессы, которые могут быть автоматизированы. Причиной этому является вовсе не лень (хотя лень – тоже неплохой мотиватор. Если бы не она, то человечество до сей поры проживало бы в пещерах и ярангах и питалось бы подножным кормом), как думают далекие от ИТ люди, а необходимость минимизировать риски допущения ошибок, исключив из администрирования человеческий фактор.

Примером рутинной операции, которую человек всегда сделает хуже, чем машина, является работа с объектами пользователей Active Directory.

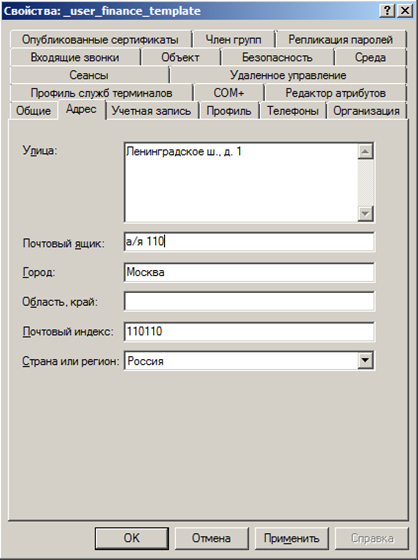

Представим себе ситуацию: вы администрируете домен AD крупной компании с сетью филиалов, разбросанных по всей России. Согласно установленному регламенту, вы отвечаете за создание учетных записей пользователей (любого подразделения, любого филиала) в AD и для каждого объекта обязаны заполнять следующие атрибуты:

— имя и фамилия;

— выводимое имя;

— почтовый индекс;

— почтовый ящик (неэлектронный!);

— город;

— страна или регион;

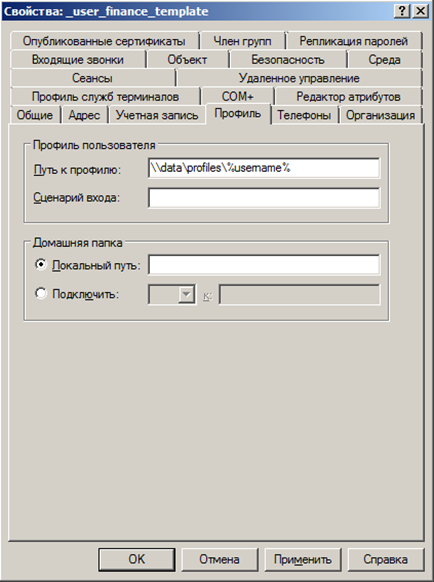

— путь к перемещаемому профилю пользователя (в каждом филиале используются свои серверы хранения профилей);

— отдел;

— организация;

— руководитель.

Кроме того, учетные записи пользователей необходимо сразу вносить в нужные группы безопасности согласно, например, принадлежности к определенному отделу.

Пускай в день вам приходится создавать до 10 учетных записей для сотрудников организации, естественно, в разных филиалах и подразделениях.

Перспектива заниматься этим вручную, прямо скажем, удручает. Во-первых, это долго и нудно. Во-вторых, как я уже упоминал, всегда есть шанс допустить ошибку, которая может привести не только к необходимости ее исправить, но и к дисциплинарным взысканиям, если таковые предусмотрены вашим трудовым договором.

Я расскажу, как этого избежать.

Один из способов автоматизировать создание учетных записей пользователей – создавать их из шаблонов. Но сперва нужно создать сами шаблоны.

Допустим, грядет существенное увеличение штата финансового отдела главного, московского, подразделения организации, и нам предстоит создать довольно много учетных записей для его новых сотрудников.

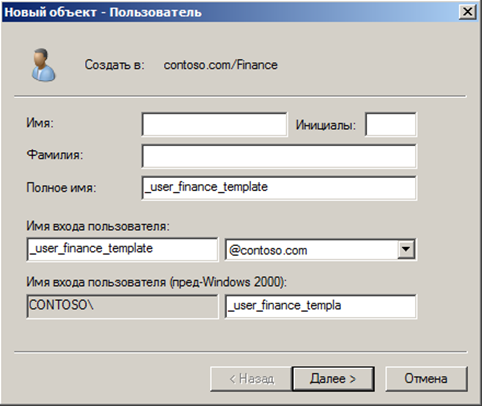

В оснастке управления пользователями и компьютерами AD развернем OU Finance и создадим нового пользователя со следующими учетными данными:

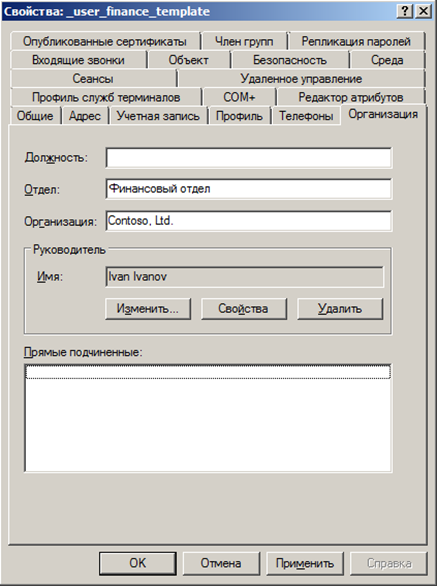

Теперь откроем его свойства и заполним вышеуказанные атрибуты:

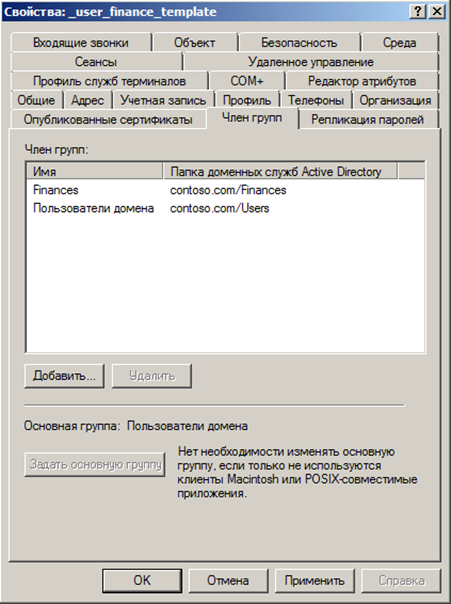

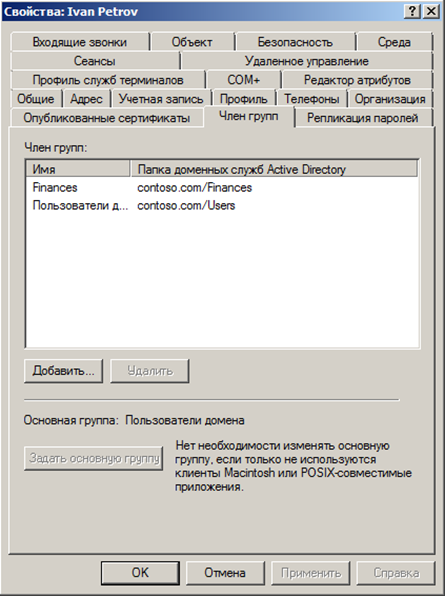

Заодно сразу же присоединим его к группе безопасности финансового отдела:

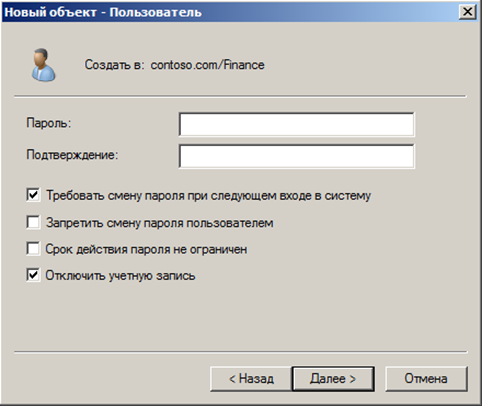

Готово. Обратите внимание, что я сразу отключил шаблонную учетную запись, чтобы ее невозможно было использовать для авторизации в домене.

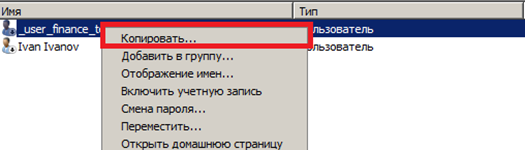

Теперь мы можем использовать эту учетную запись для создания новых. Для этого необходимо вызвать контекстное меню учетной записи и выполнить команду Копировать…

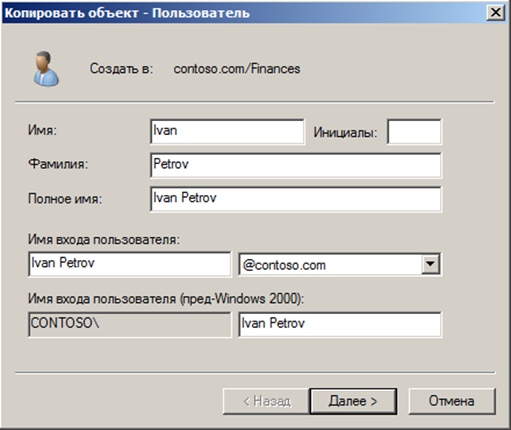

При ее выполнении будет вызвано окно копирования объекта с пустыми атрибутами Имя, Фамилия, Полное имя, UPN и пр. Заполним их данными гипотетического сотрудника финансового отдела Ивана Петрова:

После выполнения копирования, учетная запись будет создана со всеми атрибутами, заполненными для _user_finance_template. Приведу в качестве примера скриншот свойств учетной записи во вкладке Член групп:

Вуаля. Итак, однажды потрудившись создать пару-тройку десятков шаблонов для новых пользователей, можно существенно упростить себе жизнь и сэкономить кучу времени.

Управление Active Directory #1: инструменты командной строки DS

Управление Active Directory – не просто работа, а целое искусство, требующее, помимо академических знаний об ее архитектуре, навыки проектирования согласно бизнес-требованиям организации в ИТ-инфраструктуре и умения автоматизировать рутинные операции с целью минимизации допущения ошибок.

В рамках данного поста я рассмотрю управление объектами AD из командной строки.

В Windows Server 2008 существуют следующие инструменты командной строки для управления AD:

— Dsadd – создание объекта в каталоге;

— Dsget – возврат указанных атрибутов объекта;

— Dsmod – модификация указанных атрибутов объекта;

— Dsmove – перемещение объекта;

— Dsrm – удаление объекта и его дочерних объектов;

— Dsquery – выполнение запроса на основе параметров и возврат списков объектов с такими параметрами.

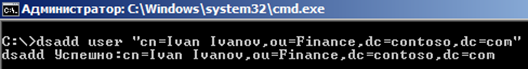

Большинство команд DS имеют 2 модификатора: тип и имя DN объектов. К примеру, для создания учетной записи пользователя Ivan Ivanov в подразделении Finances, используется команда:

В данном случае модификатор user указывает на тип создаваемого объекта (User, он же Пользователь), имя DN – Ivan Ivanov. Так как имя пользователя содержит пробел, то имя DN целиком заключается в кавычки.

Для выполнения манипуляций с атрибутами объектов используются Dsquery, Dsget и Dsmod. Например, отыщем всех пользователей AD, имя которых начинается с Ivan:

![]()

Dsquery возвратила нам имя DN объекта Ivan Ivanov.

Модифицируем ему атрибут Office, содержащий номер кабинета, в котором сидит сотрудник:

![]()

Заполненные атрибуты объектов AD могут существенно упростить управление AD, послужив критериями поиска объектов и их модификации. Команды DS поддерживают конвейеризацию входных данных. Это позволяет использовать результаты выполнения Dsquery или Dsget в качестве входных данных.

Чтобы стало понятнее, я приведу пример.

Скажем, вы управляете территориально-распределенным доменом с большим количеством филиалов. Для создания списков рассылки, отдел кадров просит вас предоставить им адреса электронной почты всех сотрудников, например, тамбовского и воронежского филиалов. Сбор такой информации вручную может занять довольно много времени, да и мало кого вдохновит. Но если при создании учетных записей пользователей в AD тамбовские и воронежские администраторы сразу же заполняли атрибуты объектов пользователей, то это будет для вас пустяковым делом на одну минуту.

Я не стал заполнять лабораторную среду большим количеством объектов и их атрибутами, чтобы можно было выполнять поиск с такими условиями. Однако, запросить для примера номера кабинетов, в которых сидят пользователи с именем Ivan, в ней можно:

Все просто, не правда ли?

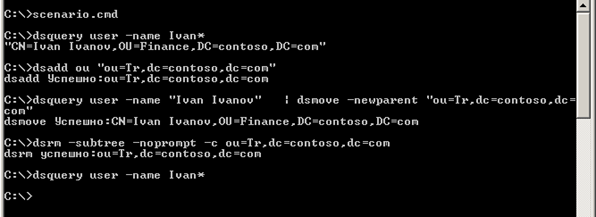

Для закрепления материала, рассмотрим мини-сценарий:

1. Просмотрим список учетных записей пользователей, имена которых начинаются с Ivan;

2. создадим новый OU под названием Tr;

3. перенесем учетную запись пользователя Ivan Ivanov в OU Tr;

4. удалим OU Tr вместе со всеми дочерними объектами;

5. Еще раз просмотрим список учетных записей пользователей, имена которых начинаюся с Ivan.

Я создал в корне диска сценарий командной строки scenario.cmd следующего содержания:

dsadd ou "ou=Tr,dc=contoso,dc=com"

dsquery user -name "Ivan Ivanov" | dsmove -newparent "ou=Tr,dc=contoso,dc=com"

dsrm -subtree -noprompt -c ou=Tr,dc=contoso,dc=com

dsquery user -name Ivan*

Его выполнение происходило так:

Как видите, выполнение шага 5 выдало пустой результат. Это значит, что сценарий отработал верно.

Таким образом мы убедились в том, что управление объектами AD может быть довольно простым занятием, а инструменты командной строки позволяют не только успешно решать административные задачи, но и максимально автоматизировать их.

Ввод Mac OS X в Active Directory

Типовая задача — типовое решение, к тому же доступное на официальном сайте Apple: Best Practices: Integrating Mac OS X with Active Directory.

Разрешаем Remote Desktop для непривилегированного пользователя на контроллере домена

По умолчанию, для контроллеров домена действует политика, запрещающая подключения к ним через RDP членам группы Remote Desktop Users, если они не входят в группу Domain Admins. При попытке подключения такого пользователя к DC, появляется сообщение: «To log on to this remote computer, you must be granted the Allow log on through Terminal Services right. By default, members of Remote Desktop Users group have this right. If you are not a member of the Remote Desktop Users group or another group tha has this right, or if the Remote Desktop User group does not have this right, you must be granted this right manually.»

Определенная логика в такой политике есть, но бывают ситуации, когда на DC развертываются службы, управляемые не доменными администраторами. И в этом случае возникает необходимость предоставить им возможность управления сервером с соответствующим делегированием полномочий. Как было упомянуто, добавление администраторов в группу Remote Desktop Users не срабатывает. Зато срабатывает следующее:

1. Открываем из меню Start -> Settings -> Control Panel -> Administrative Tools -> Terminal Services Configuration;

2. В разделе Connections открываем Properties соединения RDP-Tcp;

3. Во вкладке Permissions добавляем учетную запись, которой требуется доступ к серверу через Remote Desktop, и даем ей необходимые права (User Access, например):

4. Празднуем победу.

Smells like…

Я ненавижу запах выхлопов пылесоса. Зато люблю запах ванили. Поэтому, когда приходит пора пылесосить, я капаю ароматического масла (ванильного!) на ватный тампон и кладу его в мешок для мусора. Угадайте, чем при таком раскладе пахнут пылесосные выхлопы во время уборки?

Анекдоты #1

***

— Скажите, пожалуйста, а как в Мавзолей попасть?

— Э, чувак! Надо сначала революцию сделать, потом чтобы тебя убили, не все так просто.

***

Бежит лось по лесу с похмелья. Увидел родник, остановился и пьёт. А тут в кустах охотник. Бах ему из ружья в лоб! Лось стоит. Охотник прицелился получше… Бах! Лось стоит. Перезаряжает. Бах!

Лось пьёт и думает: «Бляяяя… Что-то мне всё хуёвее и хуёвее…»

***

Пассажиры барахтаются в воде, торчат одни головы. Матросы на шлюпке торопятся спасти их: хватают за волосы и затаскивают в лодку. Вдруг рядом со шлюпкой появляется абсолютно лысая голова. Один матрос несколько секунд озадаченно смотрит на нее, затем бьет по лысине веслом:

— Блядь, нам тут не до шуток!

***

— Поручик Ржевский, вы так легко сближаетесь с женщинами, как вам это удается?

— Я их трахаю, а это очень сближает.

***

Собирает мать сына в поход, складывает в рюкзак:

— Вот, cынок, кладу тебе тушенку, хлеб, гвозди…

— Мам, зачем?

— Как зачем? Проголодаешься — поешь тушенки с хлебом.

— А гвозди?

— Ну, вот же они — положила!

***

Выбраковка жестких дисков как способ избежать потери данных

Новые технологии как новая обувь: требуют себя обкатать, "разносить". Особенно хорошо это проявляется в случае с системами хранения данных, в частности, с жесткими дисками. HDD — тот компонент системы, с которым я во все времена общался на "Вы". Когда существующие объемы дисковых хранилищ переставали удовлетворять мои потребности, я не спешил приобретать новые, топовые, максимально вместительные диски, а следовал правилу "шаг назад — два вперед". В основе этого принципа лежит учеба на чужих ошибках.

Когда-то жесткий диск объемом 80 Гбайт считался очень большим. Высокого качества DVD-рипы редко занимали объем больше 700 Мбайт, а значит 80-Гбайтного диска хватило бы на сотню таких рипов. Потом технологии изготовления HDD резко пошли вперед. Появились диски на 160 Гбайт, чуть погодя на 250, еще чуть позже — на 320. За ними 400, 500, 750, 1 Тб, 1.5 Тб, 2 Тб… И все это в крошечный промежуток времени, всего 2-3 года. Однако технология хранения данных принципиально не менялась, росла лишь плотность записи (байт на кв. мм). И чем она была выше, тем менее надежным и отказоустойчивым становился жесткий диск.

Я поясню. Возьмите тетрадный лист и карандаш, впишите в одну строчку текст, где высота прописных букв будет равна высоте клеточки. Теперь попробуйте прочитать этот текст.

Теперь впишите в одну строку текст с высотой в половину клеточки в 2 ряда. Чтение уже затруднительно.

Впишите текст в треть клеточки в 3 ряда. Прочесть становится очень сложно.

Технологии записи данных на жесткий диск развиваются примерно по тому же сценарию. Да, меняется не только размер ячейки для записи, но и величина головки чтения/записи (в моем примере можно было бы поострее заточить карандаш). Да, контроллеры снабжаются механизмами резервирования, буферизации и коррекции ошибок. Но, в целом, технология все равно строится из попыток записать в одну строчку уменьшенным шрифтом больше информации.

Поэтому 4 года назад нужду в 160-Гбайтном увеличении дискового пространства я решал покупкой 2 HDD на 80 Гбайт. Когда топами стали 250, я перешел на 160-Гбайтники. За время смены "объемопоколений" жестких дисков собиралась статистика отказов старших моделей, технологии обкатывались, и каждый вендор успевал менять/добавлять линейку дисков. Скажем, серию AS у Seagate дополнила сперва серия ES, а к ней позже добавилась еще и ES.2. Стоит ли говорить, что моим первым 250-Гбайтным диском стал ES, когда уже вовсю продавались AS’ы на 500 Гбайт?…

Отсюда результат: меня не тронула повальная смертность в конце 90-х — начале 2000-х винчестеров Fujitsu (которые в то время были очень популярны за счет дешевизны и доступности), я только слышал об эпидемии отказов IBM DTLA, меня не накрыли ужасы кривой прошивки Seagate’ов годовалой давности, хотя их у меня в эксплуатации… хм, пара сотен.

Есть и еще одно правило, соблюдение которого помогает мне обеспечить сохранность данных: не доверять жестким дискам, находящимся в эксплуатации менее 6 месяцев, важную информацию. Буквально это значит следующее. Сейчас на рынке распространены HDD объемом 2 Тбайт. Помня о правиле #1, я покупаю только 1-Гбайтные диски. Однако, едва их купив, я не бросаюсь сломя голову переносить на них слепок из моих важнейших данных, а ставлю в систему в качестве временных хранилищ и обязательно под высокой нагрузкой. Если жесткий диск выдержал 6 месяцев активной эксплуатации, то он может быть переведен в разряд надежных и ему можно доверить что-то действительно важное. Кстати говоря, по статистике, которую собирает Google в своих датацентрах, наибольшее число отказов приходится именно на новые, 1-3-месячные жесткие диски.

Таким образом осуществляется выбраковка по двум критериям:

1) статистические данные об отказах данных модели/линейки/ряда определенного вендора (которые собираются другими пользователями, купившими новые жесткие диски раньше меня);

2) отсутствие врожденных или приобретенных в ходе транспортировки и/или неправильной эксплуатации дефектов, приводящих к скорому отказу.

Что мы имеем в результате? Лишний редут защиты информации. Он не отменяет прочие правила хранения данных, такие как RAID-массивы, резервное копирование, правильную эксплуатацию, но неплохо дополняет их.

Книга рецептов системного администратора #2: инструментарий

В повседневной работе системный администратор сталкивается с множеством задач, для решения которых ему требуется самые разнообразные инструменты и аксессуары. Исходя из своего опыта, я составил небольшой перечень наиболее востребованного инструментария, используемого в работе системного администратора:

1. Ноутбук с WiFi, Ethernet, Bluetooth и COM-портом. В качестве программной начинки необходимы сниффер, telnet- и ssh-клиенты, TFTP-сервер, программный эмулятор терминала.

Ноутбук является главным инструментом в работе системного администратора. Мне он неоднократно требовался для тестирования каналов связи в интернет, настройки коммутаторов, маршрутизаторов, точек доступа, программирования АТС, решения проблем с сетями (низкая скорость работы, “непроходимость” пакетов через определенные узлы и пр.), конфигурирования серверов (Unix/Windows), лечения зараженных вредоносным ПО компьютеров и т. д.

Особенно важно его наличие в том случае, если системный администратор работает в аутсорсе, либо обслуживает, кроме одного офиса, еще и сеть филиалов.

И еще позаботьтесь о том, чтобы в ОС на вашем ноутбуке был DHCP-клиент в режиме расширенного вывода.

2. Сервер для экспериментов с различными ОС, ПО и конфигурациями.

“Разведка боем” в ИТ зачастую заканчивается плачевно. Поэтому большинство обновлений или новых технологий системный администратор предварительно обкатывает на тестовой машине, не рискуя работоспособностью сети и сервисов. Так как большинство экспериментов системный администратор проводит с наиболее свежими версиями ПО, зачастую требовательными к аппаратному обеспечению, что автоматически исключает возможность использовать старые, снятые с эксплуатации, маломощные серверы. Однако для таких серверов нет строгих требований к инфраструктуре: скажем, нет необходимости подключать его к отдельному ИБП или монтировать в стойку (а оборудование в рэковом исполнении обычно существенно дороже), что снижает их стоимость. Небольшая стоимость в комплексе с необходимостью поддерживать сервисы на должном, современном уровне, чаще всего дает положительную оценку коммерческой целесообразности приобретения сервера для экспериментов.

3. Последовательный кабель, USB-кабель (A<->B) длиной 3 метра, патч-корды разной длины, в числе которых обязательно 2-3 длинных, по 30-50 метров.

4. КПК или бумажный органайзер.

Полагаться только на собственную память – не слишком дальновидно, и, как показывает практика, чаще всего неэффективно. Если вы не хотите плодить вокруг недоброжелателей, которым вы что-то обещали и забыли сделать, то ведение записей и шпаргалок – это ваше спасение.

У меня для этих целей есть целая папка, в которой хранится блокнот (он же органайзер), чистые листы бумаги (разлинованные в клетку и белые), пара маркеров, карандаши, металлическая линейка и авторучки.

5. Портативный жесткий диск.

6. Док-станция для жестких дисков с интерфейсами SATAII/IDE.

Не самое распространенное до недавнего времени устройство, док-станция уже стала настоящей палочкой-выручалочкой для многих системных администраторов. Она совершенно незаменима для переноса данных (например, при замене ПК пользователя или с сервера на сервер), лечения вирусов и подготовки типовых образов ОС и ПО. Пример можно посмотреть тут.

7. Набор отверток.

Отвертки должны быть качественные, с хорошими магнитными жалами, всех размеров и цветов, в большом количестве.

8. Устройства для зачистки, обжима, кроссировки кабеля и кабельный тестер.

Еще раз напомню: инструмент обязан быть качественным. На него ни в коем случае не надо жалеть денег, выбирайте лучшее из того, что есть на рынке.

9. Портативный принтер для ярлыков и наклеек.

Без него не обойтись, если вы ведете хоть сколько-нибудь серьезный учет техники или занимаетесь прокладкой и масштабированием сетей. Маркировать нужно все, кроме, разве что, клавиатур, мышек и сетевых фильтров, которые в нормальных организациях принято считать расходным материалом.

10. Мобильный телефон с SIM-картой от оператора, обеспечивающего наилучший прием на рынке.

Вы должны быть всегда на связи. Мобильный телефон лучше выбирать не по его функциональности, а по емкости батареи. В этом отношении телефоны Philips серии Xenium себя очень неплохо зарекомендовали.

11. Рации.

Перед мобильным телефоном у раций есть два преимущества: они не зависят от условий приема GSM-сигнала и за их использование не взимается плата. При прокладке кабеля (что, кстати говоря, не входит в обязанности системного администратора, но с чем в российских реалиях большинство системных администраторов таки сталкивается), работе в серверной или дата-центре, рации гораздо удобнее мобильных. Отдельно стоит упомянуть, что передача голоса в радиодиапазонах раций небезопасна и может быть прослушана, поэтому воздержитесь от передачи паролей и других приватных данных.

12. Цифровой фотоаппарат.

В принципе, может быть с успехом заменен мобильным телефоном, но фотоаппарат все равно удобнее. Применяется в самых разных случаях. Мне доводилось даже отснимать условия размещения серверного оборудования в филиалах, чтобы оправдать необходимость организации специальных серверных помещений. Руководству проще увидеть на фотографии, что сервер с важными базами данных стоит между холодильником и микроволновой печью, нежели осознать это с ваших слов.

13. Шкаф с инструментами и склад с комплектующими.

14. Библиотека с набором справочников по технологиям.

15. Аптечка с обезболивающими, йодом, раствором перекиси водорода, пластырем и бинтами.

16. Запас готовых продуктов питания долгосрочного хранения (печенье, шоколад, чипсы, маринованные огурцы или грибы, чай, кофе, сахар).

Работа системного администратора включает и некоторые переработки, в т.ч. в ночную смену. На голодный желудок и голова работает так, будто давно голодала, поэтому позаботьтесь о ней заранее.

Карнеги: «Как завоевывать друзей и оказывать влияние на людей». Наш ответ Чемберлену

Каждый мой поход в книжный магазин заканчивается легким удивлением, почему так популярны книги по психологии с различными заголовками, вроде того, что приведен в заголовке к посту. Я готов совершенно бесплатно привести прямо здесь, в открытом доступе, краткий конспект ВСЕХ ПОДОБНЫХ КНИГ, очень емко отражающий ОСНОВНУЮ МЫСЛЬ, высказанную в них многочисленными авторитетными авторами. При этом я не потребую от вас размещения ссылки на меня или авторских отчислений при воспроизведении данной записи где бы то ни было.

Итак, как же завоевывать друзей и оказывать влияние на людей?

Ответ: НЕ БЫТЬ МУДАКОМ.

И всё. Этого будет вполне достаточно. Убедился на собственном опыте и на опыте многочисленных знакомых, следующих данному правилу. «Миллионы благодарных отзывов со всего света» и т. п., да-да.

Запуск неописанных в PATH программ из командного интерпретатора Windows

Мне удобней вызывать большую часть программ выполнением коротких команд из командного интерпретатора Windows (Пуск -> Выполнить, либо комбинация клавиш Win + R), а не поисками ярлыка на рабочем столе или панели быстрого запуска. Такая привычка способствует поддержанию порядка на компьютере и обеспечивает небольшую экономию времени (хотя, быть может, и большую, зависит от того, как считать. В год получается больше часа, если считать, что поиски ярлыка и его запуск длятся 5-6 секунд, а выполнение команды из командного интерпретатора занимают не более 1 секунды). Но далеко не все программы при установке создают соответствующие записи в реестре. Для некоторых приходится определять пути запуска самостоятельно.

Рассмотрим ситуацию на примере программы FeedReader, которую я использую минимум дважды в день.

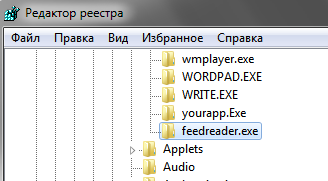

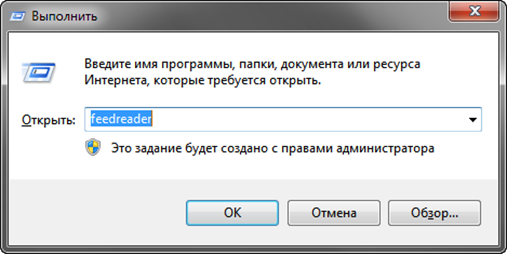

1. Открываем редактор реестра.

2. Создаем в HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\App Paths подраздел с названием исполняемого файла для FeedReader, т.е. feedreader.exe:

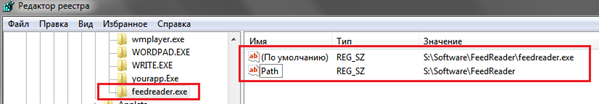

3. Изменяем в этой ветке значение параметра (По умолчанию) на путь к исполняемому файлу программы. В моем случае параметр принимает значение S:\Software\FeedReader\feedreader.exe.

4. Создаем там же новый строковый параметр с именем Path и значением, указывающим путь на каталог, где лежит исполняемый файл программы. У меня это S:\Software\FeedReader. В итоге в этой ветке должны быть 2 таких параметра:

5. Закрываем редактор реестра и проверяем:

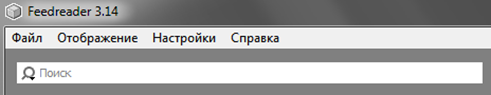

После нажатия Ok программа должна запуститься:

Таким образом можно добавить ссылки на любое ПО, которым вы пользуетесь в повседневной работе и запускаете, скажем, с флеш-носителя, т.е. по умолчанию в переменной PATH не определенного. Также это оправдано для тех программ, которыми вы пользуетесь от случая к случаю, и ярлыки на которые будут реально только мешать и отвлекать внимание.

10 способов разрушить доверие в команде

- Постоянно обманывайте. Лгите коллегам о том, что вы сделали или не сделали.

- Совершайте неправомерные действия.

- Бездействуйте в любых ситуациях, особенно в критических.

- Поменяйте что-то в общем процессе и никому об этом не говорите.

- Не просите советов.

- Не участвуйте в разговорах.

- Ведите двойную игру.

- Не проявляйте инициативу.

- Никогда не выполняйте то, что вы пообещали.

- Не доверяйте никому, всех и все перепроверяйте.